Chinas digitaler Krieg: Wie Pekings Cyberarmeen unsere Kommunikation ausspähen

Während die deutsche Bundesregierung noch über Digitalisierungsstrategien debattiert, haben chinesische Staatsakteure längst Fakten geschaffen. Ein internationales Bündnis von Sicherheitsbehörden schlägt nun Alarm: Systematisch infiltrieren mutmaßlich staatlich gesteuerte Hackergruppen aus dem Reich der Mitte die globale Telekommunikationsinfrastruktur. Das Perfide daran? Sie nutzen oft monatelang bekannte Sicherheitslücken aus, die von nachlässigen Betreibern schlicht nicht geschlossen wurden.

Die digitale Achillesferse des Westens

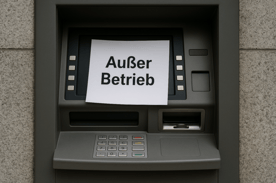

Ein besonders eklatantes Beispiel offenbart die ganze Misere: Bei einem kanadischen Telekommunikationsanbieter verschafften sich Cyberkriminelle über eine ungepatchte Cisco-Sicherheitslücke Zugang zum Netzwerk. Der Clou? Cisco hatte längst ein Update bereitgestellt – doch der Provider ignorierte es über ein Jahr lang. Man fragt sich unwillkürlich: Ist das noch Fahrlässigkeit oder schon grobe Inkompetenz?

Diese skandalöse Nachlässigkeit veranlasste Sicherheitsbehörden aus zwölf Ländern – darunter Deutschland mit BND, Verfassungsschutz und BSI – zu einem ungewöhnlichen Schritt. Sie veröffentlichten gemeinsam ein umfassendes "Joint Cybersecurity Advisory", das die Vorgehensweise der Angreifer detailliert beschreibt und Gegenmaßnahmen empfiehlt.

Salt Typhoon und die Armee der digitalen Spione

Im Zentrum der Warnungen steht die Hackergruppe "Salt Typhoon", die auch unter den Namen "GhostEmperor" und "FamousSparrow" operiert. Zusammen mit weiteren Akteuren wie "OPERATOR PANDA", "RedMike", "UNC5807" bilden sie eine schlagkräftige Cyberarmee, die weltweit zuschlägt. Ihre Spezialität? Das Modifizieren von Routern, um sich dauerhaften Zugang zu verschaffen und unbemerkt im System zu verweilen.

"Viele der besonders erfolgreichen chinesischen Cyber-Spionageakteure verfügen über tiefgehendes Fachwissen in den Technologien"

So charakterisiert John Hultquist von Googles Threat Intelligence Group die Professionalität der Angreifer. Diese "außerordentliche Vertrautheit mit Telekommunikationssystemen" ermögliche es Salt Typhoon, nach erfolgreichen Einbrüchen praktisch unsichtbar zu bleiben.

Ein perfekt organisiertes Ökosystem des digitalen Terrors

Was diese Cyberoperationen besonders bedrohlich macht, ist ihre geschäftsmäßige Organisation. Hultquist enthüllt ein erschreckendes Bild: "Ein Ökosystem aus Auftragnehmern, Akademikern und anderen Unterstützern bildet das Herzstück der chinesischen Cyber-Spionage." Diese arbeitsteilige Struktur ermöglicht es, Werkzeuge und Exploits in industriellem Maßstab zu entwickeln und einzusetzen.

Die Ziele der digitalen Invasoren beschränken sich keineswegs auf Telekommunikationsnetze. Auch Gastgewerbe und Transportsektor geraten ins Visier – mit einem perfiden Ziel: Die lückenlose Überwachung von Zielpersonen. Wer mit wem spricht, wo sich jemand aufhält, wohin er reist – all das fügt sich zu einem vollständigen Bewegungs- und Kommunikationsprofil zusammen.

Deutschlands digitale Naivität als Einladung für Spione

Während chinesische Geheimdienste mit hochprofessionellen Cybereinheiten operieren, diskutiert man hierzulande noch über Datenschutzbedenken bei der Digitalisierung. Die Realität zeigt: Unsere kritische Infrastruktur gleicht einem Schweizer Käse – voller Löcher, die nur darauf warten, ausgenutzt zu werden. Dass Telekommunikationsanbieter bekannte Sicherheitslücken über Monate ignorieren, wirft ein bezeichnendes Licht auf den Zustand unserer digitalen Verteidigung.

Die internationale Allianz der Sicherheitsbehörden sendet ein deutliches Signal. Doch reicht das? Solange Unternehmen Sicherheitsupdates als lästige Pflichtübung betrachten und die Politik digitale Souveränität nur in Sonntagsreden beschwört, bleiben wir verwundbar. China hat längst begriffen, dass der Cyberraum das Schlachtfeld des 21. Jahrhunderts ist. Es wird höchste Zeit, dass auch der Westen diese Realität anerkennt – und entsprechend handelt.

Die Frage ist nicht, ob der nächste große Cyberangriff kommt, sondern wann. Und ob wir dann endlich vorbereitet sind oder weiterhin mit offenen Scheunentoren auf die digitalen Invasoren warten. Die Warnungen liegen auf dem Tisch. Was fehlt, ist der politische Wille zur konsequenten Umsetzung einer robusten Cybersicherheitsstrategie. Doch von einer Regierung, die schon bei der Digitalisierung von Behörden versagt, dürfte man hier wohl nicht zu viel erwarten.

- Themen:

- #Energie

Die großeUmverteilungDie große UmverteilungVermögensabgabe, Steuer-Hammer & digitaler Euro – wie sich Staat & EU 2026 bedienen

Erbschaftsteuer-Reform, Wegzugsteuer, MwSt-Erhöhung, digitaler Euro: Dominik Kettner zeigt mit 7 Top-Experten LIVE, wie sich Staat & EU 2026 an Ihrem Vermögen bedienen – und wie Sie es jetzt schützen.

Das Star-Aufgebot 2026

DominikKettner

DieterBohlen

ErnstWolff

RolandTichy

Prof.Otte

PhilippHopf

T.-O.Regenauer

JochenStaiger

- Kettner Edelmetalle News

- Finanzen

- Wirtschaft

- Politik